운영체제

본 실험 환경에서는 네 가지 주요 시스템을 사용하여 네트워크 보안과 관련된 다양한 실험을 진행합니다. 각 시스템은 보안 모니터링, 공격 실험, 방화벽 설정 등 다양한 역할을 수행하며, 다음 표에서 각 시스템의 운영체제 및 주요 기능을 정리하였습니다.

구분 | 운영체제 / 시스템 | 사용 목적 | 주요 기능 및 역할 |

방화벽 | pfSense 2.7.2 | 네트워크 방화벽 및 라우터 | 방화벽 규칙, NAT 설정, SpanPort 설정 등 |

SIEM | Security Onion 2.4.100 | 침입 탐지 및 네트워크 보안 모니터링 | Suricata, Zeek를 통한 실시간 트래픽 분석 및 경고 |

피해자

(취약 웹서버) | Metasploitable2 | 취약점 실험용 가상 머신 | 다양한 취약점을 통한 공격 실험 환경 제공 (SQL Injection, XSS 등) |

공격자 | Kali Linux (2024.1) | 공격 도구 사용 및 테스트 | 다양한 공격 도구 제공 (hping3, Metasploit 등) |

네트워크 환경

네트워크 대역

실험에 사용된 각 장치의 IP 주소와 네트워크 정보는 아래 표와 같습니다.

장치 이름 | 인터페이스 | IP 주소 | 서브넷 마스크 | VMware 네트워크 어댑터 |

pfSense | WAN | 192.168.10.134 | /24 | Vnet8 (NAT) |

pfSense | LAN | 192.168.10.1 | /24 | Vnet1 (Host-only) |

pfSense | WEB | 192.168.20.1 | /24 | Vnet2 (Custom) |

pfSense | SPANPORT | - | - | Vnet3 (Custom) |

Security Onion | Manage | 192.168.0.10 | /24 | Vnet1 (Host-only) |

Monitoring | - | - | Vnet3 (Custom) | |

Metasploitable2 | - | 192.168.20.10 | /24 | Vnet2 (Custom) |

Kali Linux | - | 192.168.10.130 | /24 | Vnet8 (NAT) |

네트워크 구성

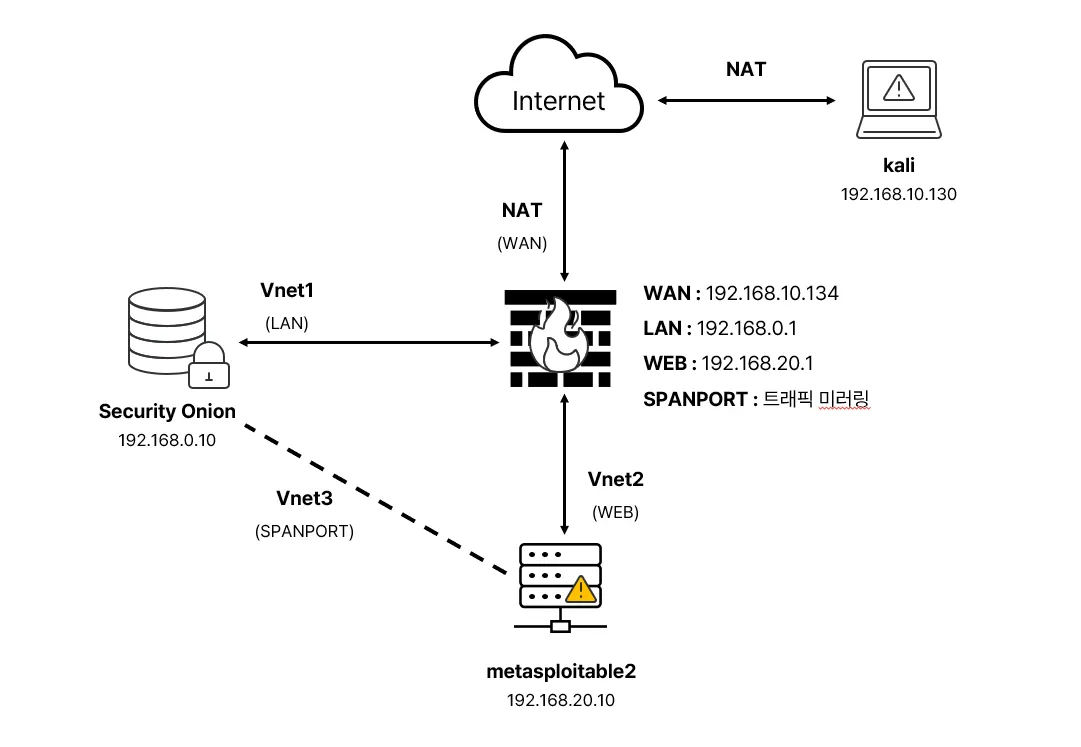

네트워크 구성도는 아래와 같다.

네트워크 구성 요약

위 구성도는 실험에 사용될 네트워크 환경을 시각적으로 나타낸 것입니다. 이 네트워크는 다양한 보안 실험을 위해 각 장치와 네트워크 요소들이 어떻게 연결되어 있는지 설명하며, 실시간 트래픽 모니터링 및 분석을 가능하게 합니다. 각 장치의 역할은 다음과 같습니다:

1.

pfSense: 이 방화벽 장치는 WAN과 LAN 간의 트래픽을 제어하며, 외부 공격으로부터 내부 네트워크를 보호합니다. 또한 SPAN 포트를 통해 네트워크 트래픽을 복사하여 Security Onion으로 전달하며, 이를 통해 실시간 트래픽 모니터링이 가능합니다. pfSense는 WAN, LAN, WEB 세 가지 네트워크 인터페이스를 사용하며, 각각 외부 네트워크, 내부 네트워크, 웹 서버와 연결되어 있습니다.

2.

Security Onion: 이 장치는 네트워크 침입 탐지 시스템(IDS) 역할을 수행하며, SPAN 포트에서 전달된 트래픽을 분석합니다. VNet1을 통해 내부 네트워크와 연결되며, VNet3을 통해 pfSense의 SPAN 포트로부터 트래픽을 수집합니다. 이를 통해 네트워크 내의 비정상 트래픽을 탐지하고 로그를 기록합니다.

3.

Metasploitable2: 취약한 웹 서버로, 공격 실험의 대상입니다. VNet2를 통해 pfSense의 WEB 네트워크에 연결되어 있으며, Kali Linux에서 이 서버를 대상으로 공격이 수행됩니다. 이 서버는 다양한 취약점을 포함하고 있어, 공격과 탐지 실험에 중요한 역할을 합니다.

4.

Kali Linux: 공격자 시스템으로, 다양한 공격 도구를 사용하여 Metasploitable2를 대상으로 공격을 시도합니다. Kali는 NAT를 사용하여 외부 네트워크와 연결되며, pfSense를 통해 내부 네트워크에 접근할 수 있습니다.

이 네트워크 구성은 보안 실험을 위한 기본 환경을 제공하며, 향후 실험에서는 다양한 공격 시나리오(예: DDoS, XSS, SQL 인젝션 등)가 실행되고, Security Onion을 통해 트래픽 분석 및 탐지가 이루어집니다. 이 네트워크 구조는 각 장치 간의 상호작용을 통해 실시간 트래픽 모니터링 및 보안 침해 탐지가 가능한 환경을 조성합니다.